Kiberlaikapstākļi 2026 | APRĪLIS

Kiberlaikapstākļu vērotājiem CERT.LV piedāvā ikmēneša pārskatu par aizvadītā mēneša spilgtākajiem notikumiem Latvijas kibertelpā TOP 5 kategorijās.

Aprīļa apskatā: viltus paziņojumi par mākoņkrātuves limitu un maksājuma problēmām, “steidzama” bankas konta datu atjaunināšana, eParaksta pieprasījumi par sūtījuma piegādi, booking.com un Rituals klientu datu noplūdes, uzdošanās par Apple Pay atbalsta dienestu, kā arī tūkstošiem kompromitētu TP-Link rūteru.

Krāpšana

Jau atkal pārsniegts jūsu mākoņkrātuves limits?

Aprīlī bija dienas, kad pie jūras labāk nerādīties - vējš rāva ne tikai cepuri, bet teju arī matus no galvas. Līdzīgi nemierīgi laikapstākļi bija vērojami arī kibertelpā: fiksēta pastiprināta komerciāli motivētu uzbrucēju aktivitāte.

Viens no izplatītākajiem “brāzmainajiem” apdraudējumiem bija pikšķerēšanas e-pasti, kuru mērķis - izkrāpt personas datus un maksājumu karšu informāciju. Šīs kampaņas, gluži kā pēkšņas vēja brāzmas, var šķist īslaicīgas, taču neuzmanības brīdī spēj nodarīt būtisku kaitējumu.

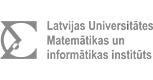

Aprīlī īpaši izteikta bija tendence izplatīt viltus paziņojumus, kas atdarināja populāru e-pasta pakalpojumu sniedzēju (iCloud, Google, Inbox) brīdinājumus - piemēram, par nepieciešamību steidzami atjaunināt maksājumu datus vai palielināt pastkastes krātuves limitu. Krāpnieki biedēja ar pakalpojuma pārtraukšanu vai tūlītēju datu zudumu un mudināja atvērt e-pastā iekļauto saiti, lai ievadītu maksājumu kartes informāciju.

Ekrānšāviņi: pikšķerēšanas mēģinājumu vizuāli piemēri

Ekrānšāviņi: pikšķerēšanas mēģinājumu vizuāli piemēri

Tāpat aprīlī lietotāji tika aicināti apmaksāt antivīrusa programmu mobilajam tālrunim. Arī šajos gadījumos mērķis bija iegūt kredītkaršu datus, izmantojot viltotas tīmekļvietnes.

Svarīgi! Ieteicams būt piesardzīgiem un neuzticēties saitēm, kas saņemtas e-pastā vai īsziņās. Informāciju visdrošāk pārbaudīt, atverot pakalpojuma sniedzēja oficiālo tīmekļvietni vai mobilo lietotni.

Arī konts prasa obligātu atjaunināšanu?

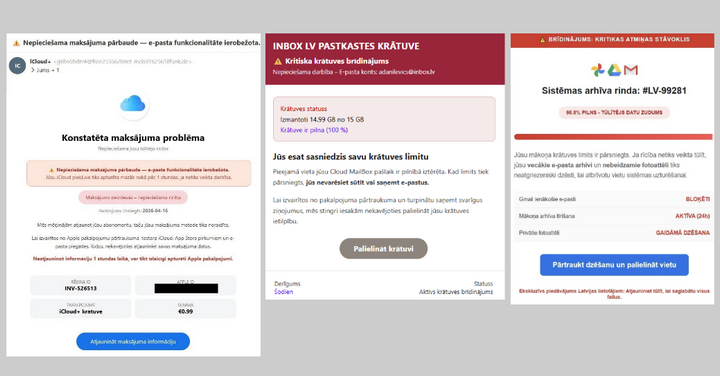

Aprīlī konstatēta pikšķerēšanas shēma, kurā krāpnieki, uzdodoties par SEB banku, izplatīja paziņojumu par obligātu konta atjaunināšanu. Tajā tika apgalvots, ka bankā ieviesta jauna drošības infrastruktūra, tādēļ jāapstiprina konta dati un jāaktivizē kodu kalkulatora autentifikācija.

Šajā shēmā redzamas vairākas raksturīgas pikšķerēšanas pazīmes: steidzamība, draudi par konta bloķēšanu, aicinājums veikt darbības, izmantojot paziņojumā ievietoto saiti, kā arī mēģinājums atdarināt uzticamu finanšu iestādi. Par krāpniecību liecina arī neprecizitātes tekstā - piemēram, atsauce uz FKTK, lai gan Latvijā šo iestādi jau aizstāj Latvijas Banka.

Svarīgi! Banka nekad nelūdz ievadīt vai apstiprināt internetbankas piekļuves datus, izmantojot e-pastā vai īsziņā nosūtītu saiti. Pat ja krāpnieku nosūtītā saite izskatās uzticama, tā var vest uz viltus vietni, kuras mērķis ir iegūt piekļuves datus, autentifikācijas kodus vai citu sensitīvu informāciju.

Attēlā ekrānšāviņš: pikšķerēšanas e-pasta piemērs

Attēlā ekrānšāviņš: pikšķerēšanas e-pasta piemērs

Viltus piegādes zvans: kā krāpnieki mēģina izmantot eParakstu

Aprīlī fiksēti krāpšanas gadījumi, kuros krāpnieki, izmantojot kurjerpiegādes un valsts iestāžu tematiku, centās panākt, lai iedzīvotājs veiktu autentifikāciju ar eParakstu.

Tālruņa sarunā krāpnieks uzdevās par Omniva darbinieku un apgalvoja, ka piegādās vēstuli no Valsts sociālās apdrošināšanas aģentūras. Sarunas laikā tika lūgts apstiprināt sūtījuma saņemšanu, izmantojot eParakstu. Lai to izdarītu, personai bija jānosauc personas kods un eParaksta drošības kods, kā arī jāapstiprina autentifikācijas pieprasījums.

Šis gadījums ir īpaši bīstams, jo krāpnieki eParaksta apstiprinājumu var izmantot piekļuvei dažādiem e-pakalpojumiem vai citu darbību apstiprināšanai personas vārdā.

Svarīgi! Lai sevi pasargātu no krāpniekiem:

- vienmēr pārbaudīt tīmekļvietnes adresi pirms datu ievades;

- neuzticēties saitēm, kas saņemtas e-pastā vai īsziņās;

- nepaļauties uz tālruņa sarunā sniegtu informāciju, bet sazināties pašam ar iestādi un pārbaudīt;

- oficiālās vietnes adresi ievadīt pašam manuāli tīmekļa pārlūkā;

- neizpaust savus eParaksta vai bankas piekļuves datus trešajām personām.

Augsta aktivitāte saglabājas investīciju krāpšanā

Aprīli iedzīvotāji ziņoja par gadījumiem, kuros krāpnieki, izmantojot viltus ieguldījumu platformas un solot ātru peļņu, ar dažādiem maldinošiem paņēmieniem mēģina pārliecināt upuri “ieguldīt” naudu.

Īpaši skaudri iezīmējās dubultās apkrāpšanas gadījumi: personas, kas jau bija zaudējušas naudu viltus investīciju platformās, kļuva par krāpnieku mērķi atkārtoti. Krāpnieki uzdevās par “konsultantiem” un solīja palīdzēt atgūt zaudēto, taču par šo “pakalpojumu” prasīja papildu maksājumus. Rezultātā nauda tika izkrāpta vēlreiz. Aprīlī reģistrēti vairāki gadījumi, kuros zaudējumi sasniedza ap 10 000 eiro.

Šie incidenti apliecina, ka investīciju krāpnieki turpina pielāgot savas metodes un izmanto cilvēku uzticēšanos un vēlmi atgūt jau zaudēto naudu.

Ļaunatūra un ievainojamības

Kritiska ievainojamība cPanel un WebHost Manager programmatūrā

Kibertelpā laikapstākļi nelutina. Aprīlī atklāta kritiska ievainojamība (CVE-2026-41940) cPanel un WHM/WP2 programmatūrā, kas ļauj uzbrucējam apiet autentifikāciju (authentication bypass). Tas nozīmē, ka uzbrucējs var apiet sistēmas pieteikšanās mehānismu un iegūt neautorizētu piekļuvi vadības panelim bez lietotāja konta.

Ietekmētas ir visas versijas pēc 11.40 (visas ražotāja atbalstītās versijas).

Lietotājiem, kuri to vēl nav izdarījuši, ieteicams pēc iespējas ātrāk uzstādīt ražotāja nodrošinātos ielāpus, sekojot norādēm tīmekļvietnē:support.cpanel.net

Bīstams caurvējš: augsta līmeņa ievainojamība Linux sistēmās

Aprīlī tika atklāta augsta līmeņa drošības ievainojamība Linux kodolā - CVE-2026-31431 ar CVSS vērtējumu 7.8. Tā ļauj uzbrucējam paaugstināt privilēģijas - no parasta lietotāja iegūt root piekļuvi. Ievainojamība saistīta ar loģikas nepilnību Linux kodola kriptogrāfijas apakšsistēmās un skar Linux distributīvus kopš 2017. gada.

Lietotājiem, kuri to vēl nav izdarījuši, ieteicams uzstādīt sistēmas nodrošināto drošības ielāpu. Ja ielāps nav pieejams, kā pagaidu risinājums, ieteicams atspējot algif_aead moduli. Papildu informācija: https://copy.fail/

Pakalpojuma pieejamība

Palaikam uzspīd saule: starptautiskā operācijā “Power OFF” identificēti 75 000 DDoS infrastruktūras lietotāji, tostarp 31 Latvijas valstspiederīgais

Eiropola koordinētajā starptautiskajā operācijā “Power OFF” Eiropas Savienības dalībvalstu tiesībaizsardzības iestādes vērsās pret noziedzīgām “DDoS-pēc-pasūtījuma” infrastruktūras platformām, kas ļauj pārslogot tīmekļa vietnes un padarīt tās īslaicīgi nepieejamas.

Operācijas laikā kopumā panākta 53 noziedzīgu domēnu darbības pārtraukšana. No interneta resursu meklēšanas vietnēm noņemtas vairāk nekā 100 URL adreses, kurās šis nelegālais pakalpojums tika reklamēts, kā arī identificēti vairāk nekā 75 000 lietotāju. Latvijā Valsts policija operācijas laikā identificējusi 31 Latvijas valstspiederīgo, ar kuriem tā sazināsies preventīvos nolūkos.

Šis gadījums apliecina, ka DDoS uzbrukumi joprojām ir viegli pieejams instruments arī mazāk tehniski sagatavotiem uzbrucējiem.

Publisko tīmekļa vietņu un e-pakalpojumu turētājiem ieteicams regulāri stiprināt aizsardzību pret DDoS uzbrukumiem, lai operatīvi spētu atvairīt gan sarežģītus aplikāciju līmeņa, gan visapjomīgākos uzbrukumus.

Plašāk ar operācijas “Power OFF” rezultātiem iespējams iepazīties vietnē operation-poweroff.com.

Ielaušanās un datu noplūde

Pavasaris bez kompromisiem: noplūduši booking.com klientu dati

Aprīlī publiski izskanēja informācija par ceļojumu rezervācijas platformas booking.com klientu datu noplūdi. Kā ziņoja portāls The Guardian, hakeri varētu būt piekļuvuši daļai klientu datiem, tostarp vārdiem, e-pasta adresēm, tālruņa numuriem un informācijai par veiktajām rezervācijām. Nav zināms, vai noplūduši arī booking.com Latvijas lietotāju dati.

Uzņēmums norāda, ka pēc incidenta atklāšanas veica drošības pasākumus, tostarp atjaunināja rezervāciju PIN kodus un informēja ietekmētos klientus. Uzņēmums nav precizējis, cik konkrēti lietotāju šis incidents skāris, tomēr uzsver, ka finanšu dati šajā gadījumā nav noplūduši.

Noplūdē iegūtie dati turpmāk var tikt izmantoti mērķētām pikšķerēšanas kampaņām, savukārt lietotājiem tas nozīmē paaugstinātu risku saņemt ļoti ticamas pikšķerēšanas ziņas e-pastā un īsziņās booking.com sarakstei līdzīgā formātā. Īpaša piesardzība jāievēro tiem lietotājiem, kuri nesen veikuši rezervācijas, jo krāpniekiem pietiek ar personas datiem un rezervācijas informāciju, lai sagatavotu pārliecinoši personalizētu ziņu.

Svarīgi! Lietotājiem ieteicams neuzticēties saitēm, kas saņemtas e-pastā vai īsziņās. Rezervācijas statusu drošāk pārbaudīt, manuāli atverot oficiālo vietni vai mobilo lietotni.

Slapjdranķis turpinās: noplūduši luksusa kosmētikas giganta Rituals klientu dati

Aprīlī luksusa kosmētikas gigants Rituals ziņoja par datu noplūdi, kas skārusi daļu lojalitātes programmas “My Rituals” dalībnieku, neatklājot potenciāli skarto personu skaitu. Uzņēmuma lojalitātes programmā ir vairāk nekā 40 miljoni dalībnieku.

Kā raksta SecurityWeek, nesankcionētas personas piekļuvušas un lejupielādējušas klientu personas datus, tostarp potenciāli skartā informācija ietver klientu vārdu, adresi, tālruņu numuru, e-pasta adresi, dzimšanas datumu un dzimumu. Uzņēmums norādījis, ka paroles vai maksājumu dati incidentā nav kompromitēti.

Lietotājiem no Latvijas tas galvenokārt nozīmē paaugstinātu mērķētas pikšķerēšanas risku. Krāpnieki var izmantot noplūdušo kontaktinformāciju, lai sūtītu ļoti ticami noformētas pikšķerēšanas ziņas Rituals vārdā.

Svarīgi! Lai pasargātu sevi no krāpniekiem, ieteicams neuzticēties saitēm, kas saņemtas e-pasta vēstulē vai īsziņā. Informāciju drošāk pārbaudīt, manuāli atverot oficiālo vietni vai mobilo lietotni.

Kibervētra pret miljoniem iPhone lietotāju

Aprīlī kibertelpā brīžiem plosījās īpaši viltīga vētra - krāpnieki mēģināja apmānīt iPhone lietotājus visā pasaulē, uzdodoties par Apple Pay vai Apple atbalsta dienestu. Viņi sūtīja šķietami oficiālus un steidzamus ziņojumus, kuros apgalvoja, ka lietotāja kontā fiksētas aizdomīgas darbības vai arī konts ir bloķēts.

Kā vēstīja portāls cysecurity.news, šīs shēmas mērķis nav bijis uzlauzt pašu iPhone, bet gan panākt, lai lietotājs panikā pats nodod sensitīvu informāciju – Apple ID datus, verifikācijas kodus, bankas informāciju vai pat veic naudas pārskaitījumu uz it kā “drošu” kontu.

Šo krāpšanas mēģinājumu īpaši bīstamu padara ļoti populāra zīmola izmantošana, kā arī pārliecinošais formulējums un spiediens rīkoties nekavējoties, radot satraukumu, pirms cilvēks paspēj pārbaudīt, vai brīdinājums patiešām ir īsts. Bija arī ieteikumi zvanīt uz tālruni, lai atrisinātu problēmu, taču patiesībā upuris tika savienots ar krāpnieku, kas uzdevās par Apple drošības dienesta speciālistu.

Svarīgi! Nekad neizpaudiet paroles un kodus pa tālruni trešajām personām un neuzticieties saitēm, kas saņemtas e-pastā vai īsziņās. Vienmēr pārbaudiet informāciju un oficiālās vietnes adresi ievadiet manuāli tīmekļa pārlūkā.

Lietu internets

Mākoņu bija vairāk, bet uzspīdēja arī saule: starptautiskā operācijā izjaukts Krievijas hakeru tīkls, kas izmantoja tūkstošiem neaizsargātu rūteru

Aprīlī ASV Federālais izmeklēšanas birojs (FIB) paziņoja par atklāto ievainojamību ķīniešu zīmola TP-Link rūteriem, ko izmantoja ar Krievijas Militārās izlūkošanas dienestu GRU saistītais grupējums APT28. Starptautiskā izmeklēšanā noskaidrots, ka GRU izveidotajā tīklā virknē valstu tika izmantoti tūkstošiem neaizsargātu TP-Link rūteru. FIB kopā ar šo valstu drošības dienestiem īstenoja starptautisku operāciju, skenējot kibertelpu, identificējot kompromitētos rūterus un veicot to drošināšanu. Izmeklēšanā piedalījās arī Latvijas drošības dienesti, un vairāki kompromitēti TP-Link rūteri tika atklāti arī mūsu valstī.

Starptautiskā izmeklēšanā secināts, ka APT28 vāca datus un sistemātiski izmantoja neaizsargātus rūterus no mājsaimniecībām un mazajiem uzņēmumiem visā pasaulē kopš 2024. gada, mainot to DNS iestatījumus un novirzot interneta datplūsmu caur savā kontrolē esošo infrastruktūru. Tas kiberuzbrucējiem radīja apstākļus tā dēvēto man-in-the-middle tipa uzbrukumu veikšanai, kas ļāva pārtvert un vākt konfidenciālu informāciju.

Uzbrukumi tika veikti plašā mērogā: sākumā tika kompromitēts liels skaits ierīču, un pēc tam tika atlasīti mērķi, kam ir potenciāla izlūkošanas vērtība, jo īpaši saistībā ar valsts iestādēm, aizsardzības sektoru un kritisko infrastruktūru.

Šis gadījums apliecina, cik svarīgi iedzīvotājiem un organizācijām regulāri atjaunināt tīkla ierīces un stiprināt to drošību, lai samazinātu kompromitēšanas un citu iespējamo kiberincidentu risku.